Ein Buch plus PDF-Wasserzeichen plus QR-Code plus Short Link plus Tracking ergibt ein vollständiges Antipiraterie-System für Autoren

Jeder unabhängige Autor, der ein digitales Buch veröffentlicht hat, kennt das Gefühl. Das Manuskript hat Monate, manchmal Jahre gedauert. Der Bearbeitungsprozess verschlang ganze Wochenenden. Das Cover-Design durchlief sechs Überarbeitungen. Und dann, innerhalb von zweiundsiebzig Stunden nach dem Start, postierte jemand eine saubere PDF-Datei auf einem Datei-Sharing-Forum. Kein Wasserzeichen, keine Zuordnung, keine Möglichkeit nachzuverfallen, woher es stammte. Die Raubkopie verbreitete sich innerhalb einer Woche auf drei Spiegelseiten. Der Autor erfuhr davon durch eine Google-Benachrichtigung, starrte eine Weile auf den Bildschirm und machte weiter, weil es absolut nichts Umsetzbares gab.

Dieser Zyklus wiederholt sich tausendfach jeden Monat in der Self-Publishing-Welt. Autoren investieren enorme kreative Energie in Werke, die ihren gesamten Schutz verlieren, sobald sie die Verkaufsplattform verlassen. DRM-Lösungen großer Verlage haben sich als fragil erwiesen, leicht umgangen von jedem mit einem Browser und zehn Minuten Neugier. Das Problem war nie die Abwesenheit von Technologie zum Schutz digitaler Bücher. Das Problem war, dass die verfügbaren Lösungen entweder zu teuer für unabhängige Autoren waren, zu komplex zu implementieren ohne ein dediziertes IT-Team, oder so aggressiv, dass sie das Leseerlebnis für legitime Käufer beeinträchtigten.

Das Folgende ist ein völlig anderer Ansatz. Er versucht nicht, das Kopieren zu verhindern, da dieser Kampf vor Jahren verloren ging. Stattdessen schafft er eine unzerbrechliche Rückverfolgungskette vom Moment der PDF-Generierung bis zu jeder einzelnen Stelle, an der diese Kopie weltweit auftaucht. Das gesamte System kostet ungefähr zwei Cent pro geschützter Kopie, erfordert keine technischen Kenntnisse über das Hochladen einer Datei hinaus und läuft auf Tools, die bereits innerhalb einer einzigen Plattform vorhanden sind.

Die Kette vom Manuskript zur nachverfolgbaren PDF

Die Pipeline beginnt an dem Punkt, an dem ein fertiges Manuskript in eine PDF umgewandelt wird. Der PDF-Buchgenerator übernimmt diese Konvertierung, akzeptiert formatiertes Text und produziert ein sauberes, professionell gestaltetes Dokument, das zur Verteilung bereit ist. Dieser Schritt ist für sich genommen unkompliziert und unremarkabel. Was zählt, ist das, was danach passiert, denn die PDF, die aus dieser Phase hervorgeht, wird gleich für jeden einzelnen Käufer, der sie erhält, einzigartig.

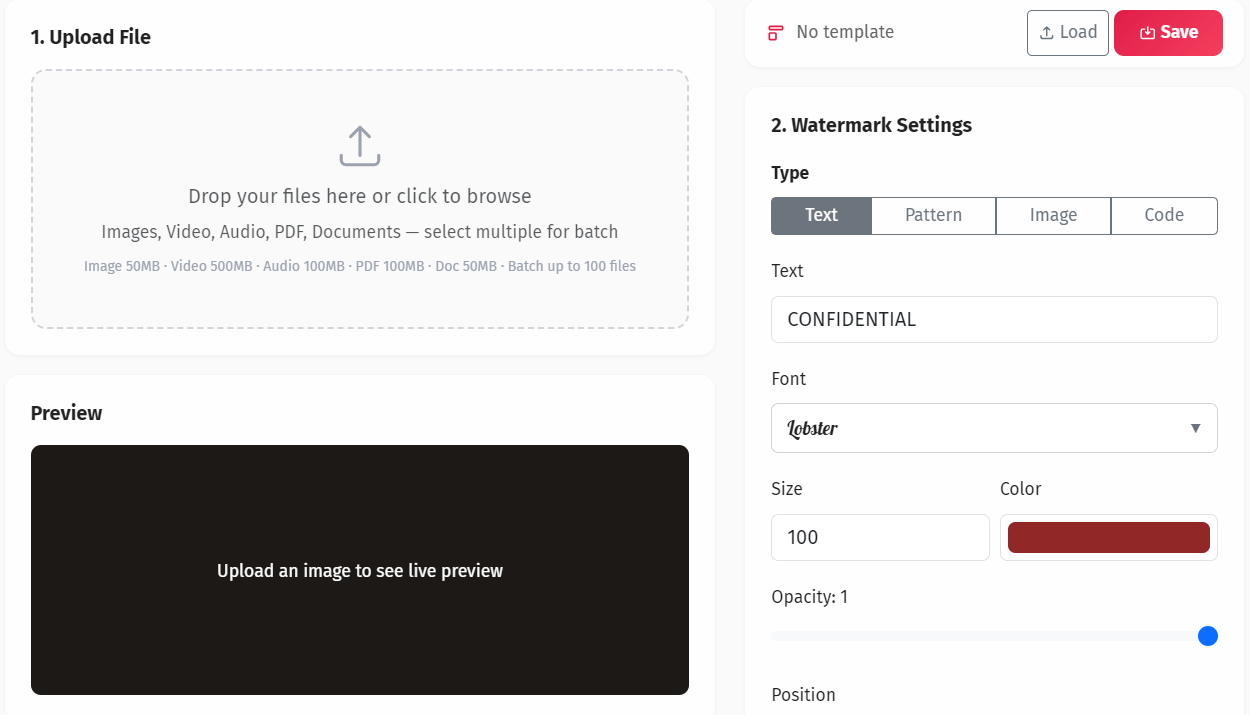

Der Wasserzeichen-Service nimmt diese Basis-PDF und wendet auf jede Kopie ein eindeutiges Wasserzeichen an. Dies ist kein riesiger „BEISPIEL"-Stempel, der diagonal auf jeder Seite verteilt ist. Modernes Wasserzeichen für Antipiraterie-Zwecke ist subtil, manchmal kaum sichtbar. Eine kleine Kennung kann in der Fußzeile jeder Seite platziert werden, oder ein Muster von Mikropunkten kann in die Dokument-Metadaten eingebettet werden, oder ein sichtbares, aber geschmackvolles Zeichen kann auf dem Titelblatt erscheinen. Das entscheidende Detail ist, dass jede Kopie der PDF ein anderes Wasserzeichen erhält, das an einen bestimmten Käufer oder eine Transaktion gebunden ist. Kopie Nummer 1 hat Kennung A. Kopie Nummer 2 hat Kennung B. Wenn Kopie Nummer 2 drei Monate später auf einer Piraterie-Seite auftaucht, weiß der Autor genau, welche Transaktion die undichte Stelle produzierte.

Aber ein einfaches Text-Wasserzeichen ist zwar nützlich, aber auch leicht zu entfernen von jedem, der sich mit einem PDF-Editor auskennt. Die nächste Schicht fügt etwas viel Schwerer zu Entfernendes hinzu. Ein QR-Code wird durch das QR-Code-Wasserzeichen-Tool generiert und direkt in die PDF eingebettet. Dieser QR-Code ist einzigartig für die Kopie. Er verweist nicht auf eine statische URL. Er verweist auf einen Short Link, der einen verschlüsselten Hash mit der Transaktions-ID des Käufers, dem Zeitstempel und allen anderen Metadaten codiert, die der Autor einschließen möchte. Der QR-Code sitzt auf einer Seite innerhalb des Buches, vielleicht auf der Widmungsseite oder einer abschließenden Seite, die etwa sagt: „Diese Kopie wurde ausschließlich für ihren registrierten Besitzer vorbereitet."

Short Links, verschlüsselte Hashes und die Tracking-Schicht

Der Short Link, auf den der QR-Code verweist, wird durch LinkHub erstellt, wo jeder Link standardmäßig vollständiges Scan-Tracking beinhaltet. Wenn jemand den QR-Code in einer Raubkopie scannt, registriert der Short Link das Scan-Ereignis. Er erfasst den geografischen Standort, den Gerätetyp, den Zeitstempel und die Referrer-Informationen. Der Autor erhält diese Daten in seinem Dashboard und kann genau sehen, wo Kopien seines Buches aufgerufen werden, wie häufig und von welchen Gerätetypen.

Der verschlüsselte Hash, der in die Short-Link-URL eingebettet ist, ist das forensische Rückgrat des gesamten Systems. Jeder Hash ist einzigartig und enthält codierte Informationen über die spezifische Kopie, an die er gebunden wurde. Wenn eine Raubkopie auftaucht, muss der Autor die Datei nicht öffnen und die Wasserzeichen manuell untersuchen. Sie können einfach überprüfen, welche Short Links unerwartete Scan-Aktivität generieren. Ein Link, der einem einzelnen Käufer zugewiesen wurde, aber plötzlich dreihundert Scans aus zwölf verschiedenen Ländern zeigt, erzählt eine sehr klare Geschichte. Das Leck stammte aus dieser spezifischen Kopie, und der damit verbundene Käufer ist identifizierbar.

Dies unterscheidet sich grundlegend von traditionellem DRM, das versucht, unbefugten Zugriff zu verhindern und scheitert. Dieses System geht davon aus, dass Kopien geteilt werden, und schafft eine Audittrail, die jede geteilte Kopie nachverfolgbar macht. Die Psychologie ist kraftvoll. Ein Leser, der weiß, dass seine Kopie einen eindeutigen QR-Code enthält, der mit seinem Kauf verlinkt ist, ist viel weniger geneigt, ihn öffentlich hochzuladen, als jemand, der eine anonyme, undifferenzierte PDF-Datei hält. Das Wasserzeichen und der QR-Code dienen als Forensik-Tool und Abschreckung, funktionieren auf zwei Ebenen gleichzeitig.

Die gesamte Kette läuft auf Credits innerhalb derselben Plattform. Das Generieren der PDF kostet einen Bruchteil eines Credits. Wasserzeichen kostet einen Bruchteil. Das Erstellen des QR-Codes kostet einen Bruchteil. Das Einrichten des Short Links kostet einen Bruchteil. Die Gesamtkosten pro geschützter Kopie belaufen sich auf ungefähr 0,02 USD. Für einen Autor, der ein digitales Buch für 9,99 USD verkauft, zwei Cent auszugeben, um jede Kopie einzeln nachverfolgbar zu machen, ist keine Geschäftsausgabe, die es zu debattieren lohnt. Es ist die günstigste Versicherung im Verlagswesen heute.

Was passiert, wenn eine Raubkopie auftaucht

In dem Moment, in dem eine Raubkopie auf einer Datei-Sharing-Seite, einem Forum oder Torrent-Tracker auftaucht, beginnt das System automatisch Beweise zu generieren. Jeder, der diese Kopie herunterlädt und den QR-Code scannt, auch nur aus Neugier, löst ein Tracking-Ereignis aus. Der Autor sieht den Scan in seinem LinkHub-Dashboard. Wenn der QR-Code entfernt oder beschädigt wurde, identifiziert das Text-Wasserzeichen auf den Seiten immer noch, welche Kopie undicht war. Wenn sowohl der QR-Code als auch das sichtbare Wasserzeichen entfernt wurden, überlebt das in der PDF-Struktur eingebettete Metadaten-Wasserzeichen oft, da die meisten gelegentlichen Piraten nicht daran denken, Dokumenteigenschaften zu bereinigen.

Mehrere Erkennungsschichten bedeuten, dass die Überwindung des Systems auf jeder Ebene einen entschlossenen, technisch geschickten Aufwand erfordert. Das Entfernen des QR-Codes aus der PDF erfordert das Bearbeiten des Dokuments. Das Entfernen der Seiten-Wasserzeichen erfordert das Bearbeiten jeder einzelnen Seite. Das Entfernen der Metadaten-Wasserzeichen erfordert Kenntnisse von PDF-Interna, die die meisten Dateiteiler einfach nicht besitzen. Jede einzelne Schicht, die überlebt, reicht aus, um die Kopie auf ihren Ursprung zurückzuführen.

Für Autoren, die auf identifizierte Lecks Maßnahmen ergreifen möchten, bieten die Tracking-Daten konkrete Beweise. Eine DMCA-Abmahnung ist deutlich wirksamer, wenn sie Beweise dafür enthält, dass eine spezifische Kopie aus einer spezifischen Transaktion undicht war. Hosting-Anbieter und Plattform-Betreiber reagieren schneller auf detaillierte, evidenzgestützte Beschwerden als auf generische „dies ist mein Inhalt"-Ansprüche. Der Unterschied zwischen „jemand hat mein Buch raubkopiert" und „diese spezifische Datei wurde am Datum X von Konto Y gekauft und anschließend ohne Genehmigung hochgeladen, wie durch die eingebetteten Tracking-Daten bewiesen", ist der Unterschied zwischen einer Beschwerde, die in einer Warteschlange sitzt, und einer, die bearbeitet wird.

Skalierung des Systems für große Kataloge und Vorbestellungen

Autoren, die mehrere Titel veröffentlichen oder kleine Verlagsoperationen verwalten, können diese Pipeline auf ihren gesamten Katalog anwenden. Jedes Buch erhält seinen eigenen Satz von Wasserzeichen-Vorlagen. Jeder Verkauf generiert eine einzigartig mit Wasserzeichen versehene Kopie mit einem eindeutigen QR-Code, der auf einen eindeutigen Short Link verweist. Das LinkHub-Dashboard organisiert alle Tracking-Daten nach Kampagne, was bedeutet, dass ein Autor mit zwanzig Titeln Scan-Aktivität über alle Bücher aus einer einzigen Schnittstelle sehen kann, ohne in undifferenzierten Daten zu ertrinken.

Das System funktioniert besonders gut für Vorbestellungskampagnen und begrenzte Verteilung. Wenn ein Advance-Reader-Exemplar an fünfzig Rezensenten geht, trägt jede Kopie eine eindeutige Kennung. Wenn das Buch vor dem offiziellen Erscheinungsdatum auf einer Piraterie-Seite auftaucht, weiß der Autor sofort, welche Kopie des Rezensenten undicht war. Dies hat praktische Folgen über die Piraterie-Prävention hinaus. Es informiert zukünftige Entscheidungen darüber, welche Rezensenten vertrauenswürdig sind und welche von frühem Zugriff ausgeschlossen werden sollten. Die Informationsasymmetrie verschiebt sich entscheidend zugunsten des Autors.

Batch-Verarbeitung durch den Wasserzeichen-Service bedeutet, dass das Generieren von fünfhundert eindeutigen Kopien für einen Buchstart nicht fünfhundert manuelle Operationen erfordert. Die Basis-PDF geht rein, die Käuferliste geht rein, und das System produziert fünfhundert einzeln mit Wasserzeichen versehene, QR-kodierte, nachverfolgte Kopien, die zur Verteilung bereit sind. Die Gesamtkosten für diesen Batch betragen ungefähr zehn Dollar an Credits. Vergleichen Sie das mit jeder kommerziellen DRM-Lösung, die normalerweise pro Titel pro Jahr berechnet wird, unabhängig vom Verkaufsvolumen, und die Wirtschaft ist nicht einmal in derselben Kategorie.

Die philosophische Grundlage dieses Ansatzes ist genauso wichtig wie die technische Implementierung. Es behandelt Leser als Erwachsene, nicht als potenzielle Kriminelle. Es gibt keine Software, die das Öffnen des Buches auf einem unbefugten Gerät verhindert. Es gibt keine Hürden, über die man nur zum Lesen von etwas springen muss, das legitim gekauft wurde. Das Buch öffnet sich wie jede normale PDF. Es liest sich wie jede normale PDF. Der einzige Unterschied ist, dass es eine stille, anhaltende Identität trägt, die es überall hin folgt. Ehrliche Leser bemerken oder kümmern sich nie. Unehrliche Vertreiber werden schließlich erwischt.

Häufig gestellte Fragen

Wie viel kostet die vollständige Antipiraterie-Pipeline pro Buchkopie?

Die kombinierten Kosten für PDF-Generierung, Wasserzeichen, QR-Code-Erstellung und Short-Link-Setup betragen ungefähr 0,02 USD pro einzeln geschützter Kopie. Credits werden im Voraus gekauft und verfallen nie, daher fallen die Kosten nur an, wenn Kopien tatsächlich generiert werden.

Kann das QR-Code-Wasserzeichen aus der PDF entfernt werden?

Das Entfernen des QR-Codes erfordert manuelles Bearbeiten der PDF, was möglich ist, aber das Text-Wasserzeichen und das Metadaten-Wasserzeichen intakt lässt. Alle drei Schichten müssten einzeln entfernt werden, was erhebliche technische Anstrengungen erfordert, die die meisten gelegentlichen Piraten nicht unternehmen werden.

Verhindert dieses System, dass Menschen das Buch kopieren?

Nein, und das ist absichtlich. Traditionelles DRM versucht, das Kopieren zu verhindern und schlägt konsequent fehl, während es das Erlebnis für legitime Leser beeinträchtigt. Dieses System macht stattdessen jede Kopie einzeln nachverfolgbar, schafft einen Abschreckungseffekt und liefert konkrete Beweise, wenn Lecks auftreten.

Wie funktioniert das Tracking, wenn jemand den QR-Code scannt?

Der QR-Code verweist auf einen Short Link über LinkHub, der automatisch jeden Scan-Ereignis aufzeichnet. Jeder Scan erfasst geografischen Standort, Gerätetyp, Zeitstempel und Referrer-Informationen. Der Autor sieht alle diese Daten in seinem Dashboard und kann ungewöhnliche Muster identifizieren, die auf unbefugte Verteilung hindeuten.

Funktioniert dies für E-Books, die über Amazon oder andere Plattformen verkauft werden?

Die Pipeline funktioniert am besten bei direktem Verkauf, wo der Autor die Dateiauslieferung kontrolliert. Für über Plattformen vertriebene E-Books übernimmt der Einzelhandel normalerweise die Dateiauslieferung und kann eingebetteten Inhalt entfernen oder ändern. Autoren, die direkt über ihre eigene Website, Gumroad, Payhip oder ähnliche Plattformen verkaufen, haben volle Kontrolle über die mit Wasserzeichen versehenen Dateien, die ihre Käufer erhalten.

Welche Beweise bietet dies für DMCA-Abmahnungen?

Das System bietet die eindeutige Wasserzeichen-Kennung, die die Raubkopie mit einer spezifischen Transaktion verlinkt, die Tracking-Daten, die Scan-Aktivität aus der undichten Kopie zeigen, und den verschlüsselten Hash, der die Gewährleistungskette beweist. Dieses Niveau der Dokumentation stärkt Abmahnungen erheblich im Vergleich zu generischen Urheberrechtsansprüchen.